Werewolves Ransomware

Un nuevo grupo de ransomware llamado “WereWolves” ha surgido este año, en un primer vistazo a su sitio se revela que se han enumerado 21 víctimas; 14 ubicados en Rusia junto con otros 7 en Estados Unidos, Francia, Países Bajos, Alemania, Serbia y Macedonia, aparentemente atacados entre el 18 de mayo y el 2 de noviembre de 2023.

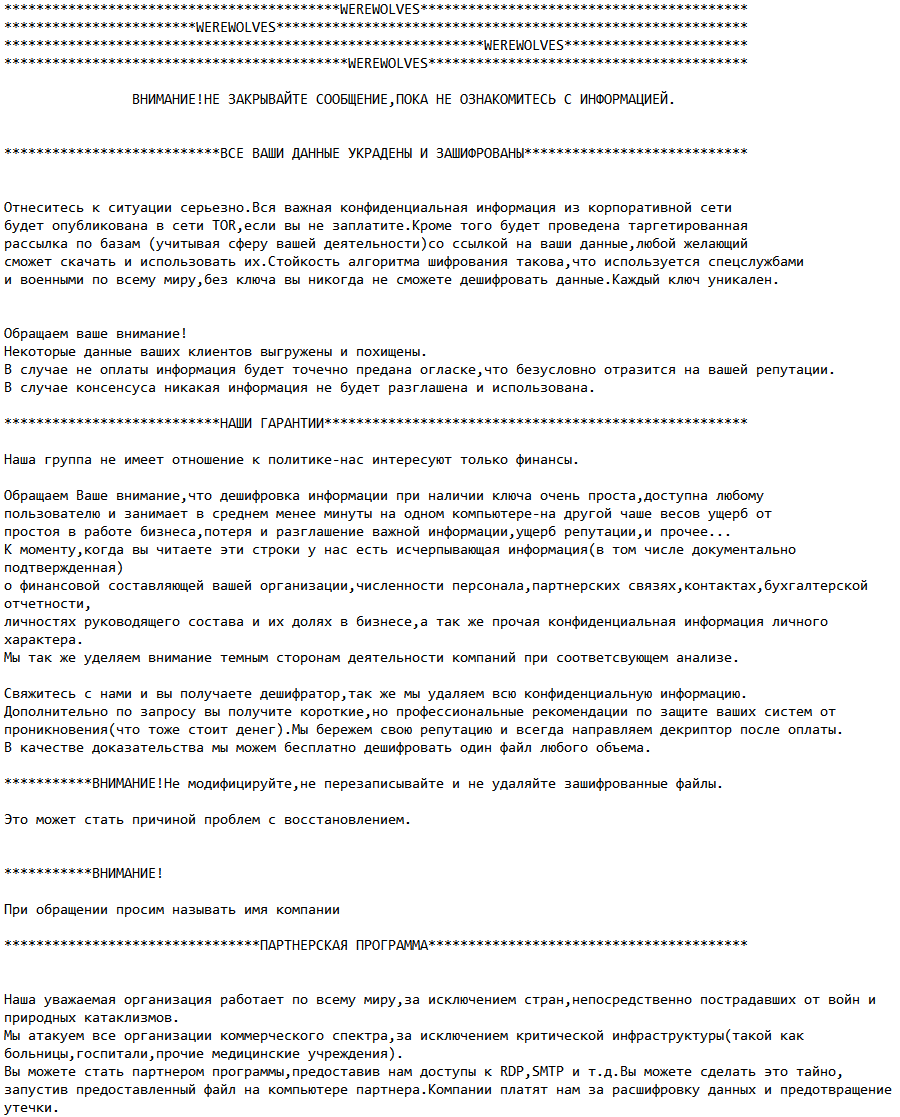

Se presentan a sí mismos como una organización comprometida con los ataques cibernéticos, ofreciendo negociaciones personalizadas para la recuperación de datos mientras amenaza con medidas represivas si no se cumplen los acuerdos. En su declaración de misión, destacan la dedicación del grupo a fortalecer la inmunidad cibernética de las empresas globales, una misión considerada financieramente justificada por WereWolves.

Análisis de objetivos

El grupo ha publicado un análisis en el que proporciona una visión general de los tipos de objetivos afectados:

Según los expertos del Laboratorio Forense Digital de F.A.C.C.T., el grupo de ransomware WereWolves se dirige principalmente a los servicios públicos mal protegidos de las víctimas como su vector de ataque inicial. Cifran los datos de la empresa utilizando una versión del programa de ransomware LockBit3.

En sus operaciones, los WereWolves también utilizan las herramientas filtradas del grupo de ciberdelincuentes Conti, conocido por tener más de 850 víctimas, incluidas corporaciones y agencias gubernamentales.

Además, WereWolves es conocido por su adopción de la táctica de "doble extorsión". Este enfoque implica no solo exigir un rescate por el descifrado de los datos, sino también publicar datos confidenciales en su sitio sobre las empresas víctimas que no cumplen con los requisitos.

Entre sus victimas enumeradas en su blog, 6 coinciden con ataques realizados anteriormente por Lockbit. Las publicaciones de estas victimas parecen copiadas y pegadas; se exponen muestras idénticas y la misma cantidad de datos exfiltrados.

Hasta ahora el grupo ha permanecido en las sombras, y no se han confirmado o negado los ataques de WereWolves para evaluar la amenaza real que representa este grupo de ransomware. Además, teniendo en cuenta que los 6 ataques coinciden con los de LockBit, no se puede descartar una filiación entre las dos bandas criminales. El monitoreo continuo revelará la verdadera naturaleza del grupo.

Links de Extorsión

| Medio | Link |

| Clearnet | https://werewolves.pro |

Comunicación

| Medio | Identificador |

| Tox | 350A8BB9B1C79DA0D6DF7FC384F824839D406F6181FD338019CC74261F42D65903E199FEE501 |

Recomendaciones

- Mantenga constantemente actualizado su sistema operativo y software.

- Realizar copias de seguridad de forma regular.

- Tener filtros de correo electrónico y spam; no abrir enlaces o archivos de remitentes desconocidos o de fuentes sospechosas.

- Mantener una solución EDR para monitorear amenazas por comportamiento.

Referencias

https://thecyberexpress.com/werewolves-ransomware-group/

https://id-ransomware.blogspot.com/2023/11/werewolves-ransomware.html

https://www.watchguard.com/wgrd-security-hub/ransomware-tracker/werewolves

https://hackmanac.com/news/werewolves-a-first-sight-of-the-russian-ransomware-group

.png)