Black Suit Ransomware

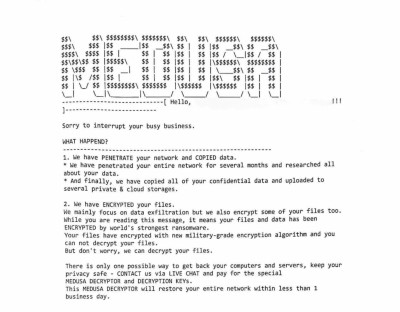

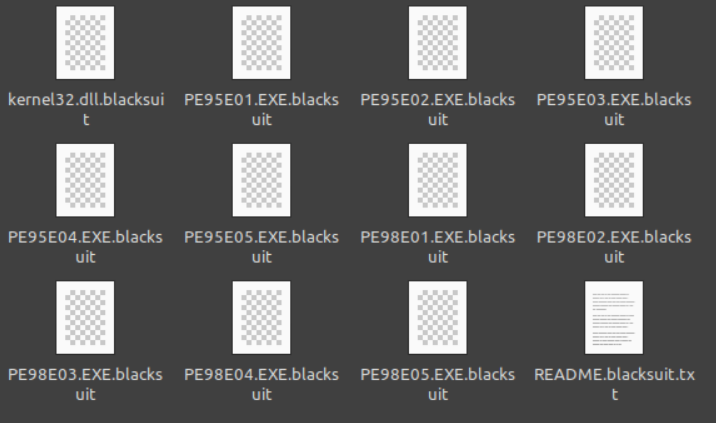

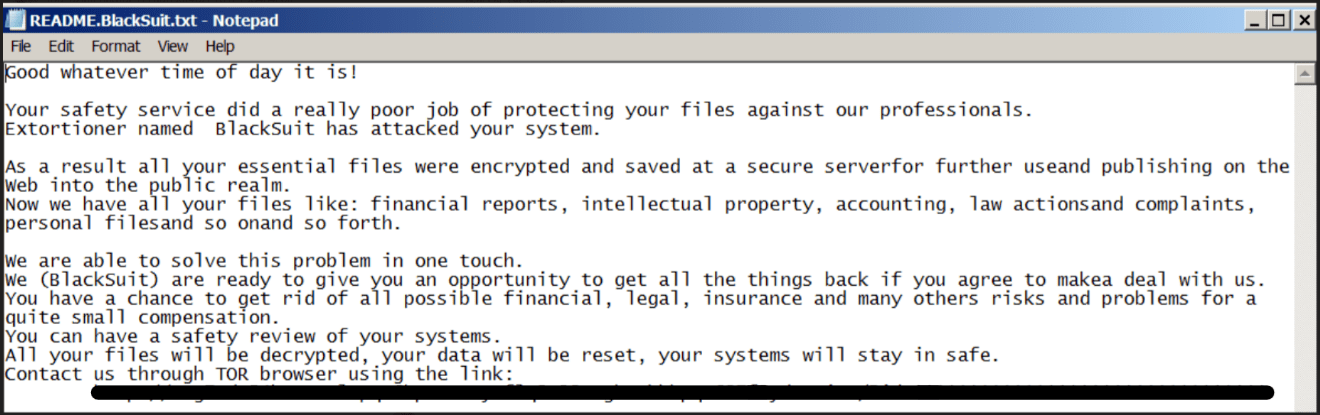

BlackSuit es una variante de Royal Ransomware conocido que encripta los archivos de usuarios Windows y Linux. Cuando el equipo ha sido infectado el fondo de pantalla se reemplaza, a los archivos se les agrega la extensión .blacksuit y aparece un archivo de texto nombrado README con la extensión .BlackSuit.txt, la manera en que el grupo se comunica con sus víctimas es con un ID y a través de un chat desde un sitio de Tor.

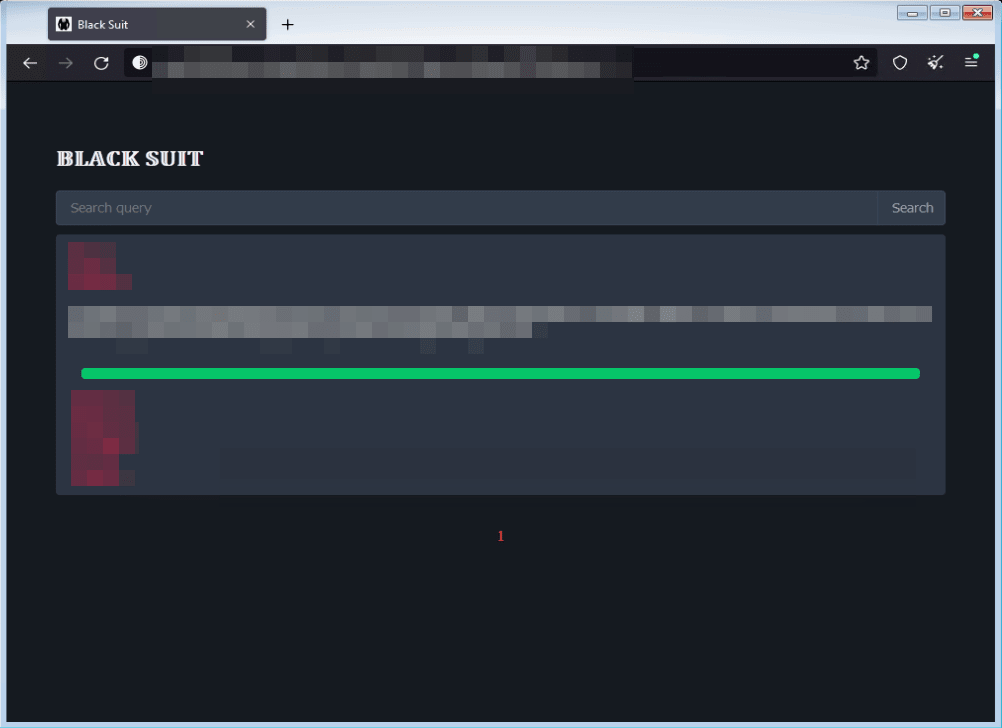

Los atacantes administran un sitio web donde se publican los datos que fueron tomados, esto con el fin de persuadir al usuario para que pague el rescate.

¿BlackSuit o Royal?

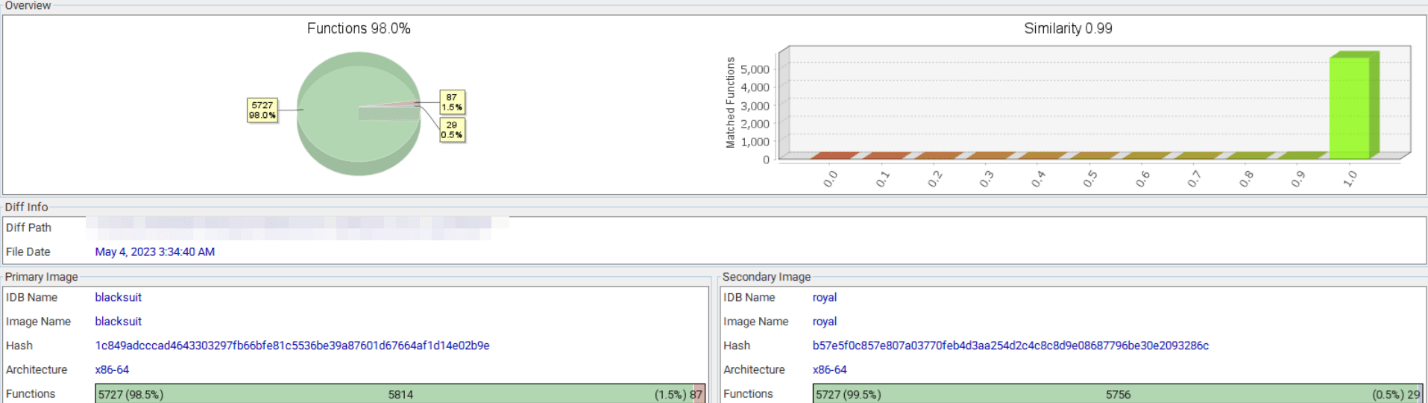

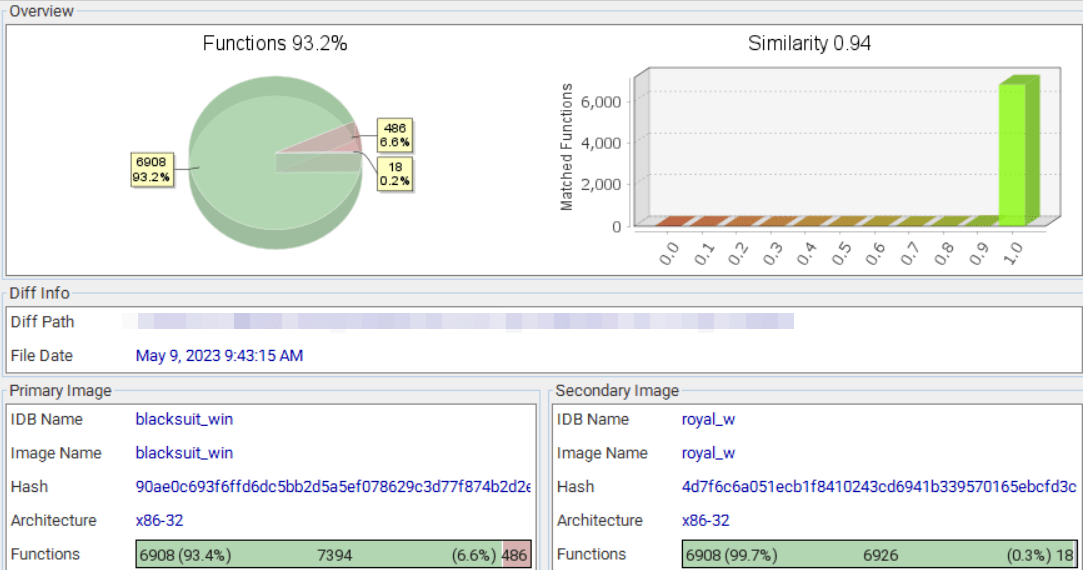

Una investigación realizada por el equipo de Trend Micro revelo una coincidencia con el Ransomware Royal, este tipo de malware fue uno de los más populares de 2022, recientemente fue utilizado en el ataque de Dallas, Tx.

Dentro de la investigación, se analizaron muestras del Ransomware BlackSuit que ataca a maquinas Linux y tuvo coincidencias con las muestras del Ransomware Royal que apunta a Linux.

El análisis revelo que las líneas de código tienen la misma función, la diferencia son las cadenas de texto utilizadas en los argumentos, además de que BlackSuit contiene argumentos que no son utilizados en Royal. Con esto se especula, que se trata de una nueva variante desarrollada por el mismo grupo de Ransomware, un copycat que utiliza el mismo código o un afiliado que ha implementado modificaciones en el código.

¿Cómo evitar un ataque de BlackSuit Ransomware?

• Existen ciertas precauciones que puede tomar para evitar que el ransomware infecte su dispositivo. Esté atento al instalar software gratuito y lea atentamente las ofertas adicionales del instalador.

• Los usuarios deben tener cuidado al abrir correos electrónicos de remitentes desconocidos o cualquier mensaje que parezca sospechoso o fuera de lo común. Si el remitente o la dirección no le son familiares, o el contenido no está relacionado con nada que esté esperando, es mejor no abrir el mensaje.

• Es muy poco probable que pueda ganar un premio en un concurso en el que no participó, así que tenga cuidado con los correos electrónicos que afirman que ganó algo.

• Si el asunto del correo electrónico parece estar relacionado con algo que está anticipando, es importante examinar minuciosamente todos los aspectos del mensaje.

• Los estafadores a menudo cometen errores, por lo que analizar detenidamente el contenido del correo electrónico podría ayudarlo a identificar cualquier actividad fraudulenta. Recuerde, siempre es mejor pecar de precavido y evitar abrir correos electrónicos o cartas que parezcan sospechosas.

• También es crucial mantener actualizados todos los programas de software y seguridad para evitar vulnerabilidades que el ransomware puede explotar.

• El uso de programas descifrados o desconocidos es un riesgo importante para los ataques de ransomware basados en troyanos.

• Los ciberdelincuentes suelen distribuir troyanos disfrazados de software legítimo, como parches o comprobaciones de licencias. Sin embargo, es difícil diferenciar entre el software confiable y los troyanos maliciosos, ya que algunos troyanos pueden incluso tener la funcionalidad que buscan los usuarios.

• Antes de descargar cualquier programa, los usuarios deben investigarlo a fondo y leer reseñas de fuentes confiables.

• En última instancia, la mejor defensa contra los ataques de ransomware basados en troyanos es tener cuidado y evitar descargar software de fuentes no confiables.

Indicadores de Compromiso

| SHA256 | DETECCION |

| 90ae0c693f6ffd6dc5bb2d5a5ef078629c3d77f874b2d2ebd9e109d8ca049f2c | Ransom.Win32.BLACKSUIT.THEODBC |

| 1c849adcccad4643303297fb66bfe81c5536be39a87601d67664af1d14e02b9e | Ransom.Linux.BLACKSUIT.THEODBC |

| 6ac8e7384767d1cb6792e62e09efc31a07398ca2043652ab11c090e6a585b310 | Ransom.Win32.ROYAL.AA |

| 4d7f6c6a051ecb1f8410243cd6941b339570165ebcfd3cc7db48d2a924874e99 | Ransom.Win32.ROYAL.SMYECJYT |

| b57e5f0c857e807a03770feb4d3aa254d2c4c8c8d9e08687796be30e2093286c | Ransom.Linux.ROYAL.THBOBBC |

Fuente Trend Micro: https://www.trendmicro.com/en_us/research/23/e/investigating-blacksuit-ransomwares-similarities-to-royal.html