Ransomware Rhysida

Un nuevo ransomware ha puesto en alerta a especialistas empresas y especialistas en ciberseguridad, este es llamado Rhysida el cual ataca a sistemas operativos, principalmente Windows. Este ha sido empleado para afectar principalmente a empresas

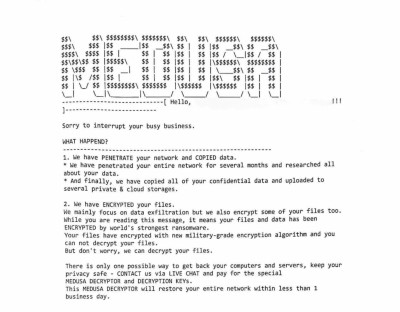

Una vez que se instala en un equipo, Rhysida hace que los archivos se infecten y combina sus nombres originales con la palabra «.rhysida». Por ejemplo, si un documento es nombrado «1.jpg» aparecerá como «1.jpg.rhysida».

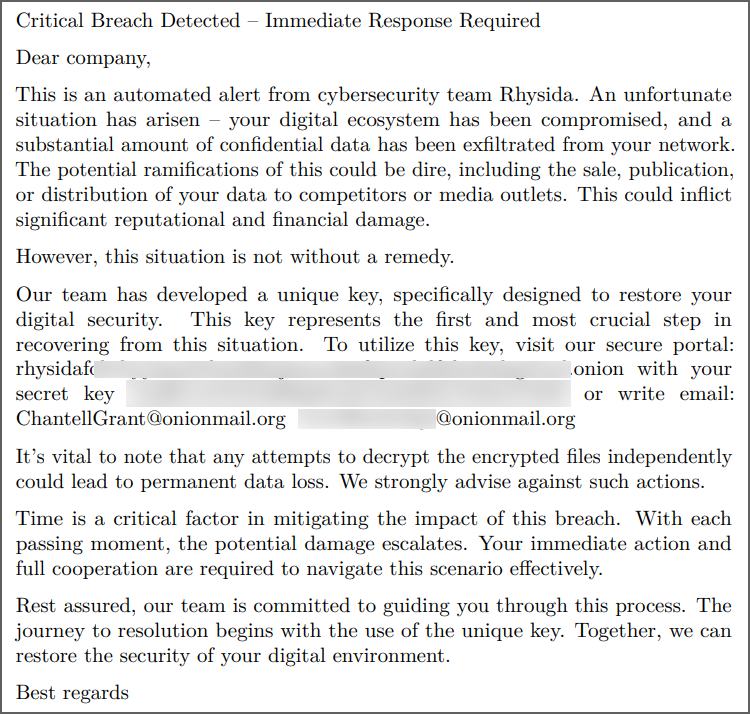

Al final, el ransomware crea una nota de rescate CriticalBreachDetected.pdf, en el que los atacantes se hacen pasar por especialistas en ciberseguridad y ofrecen soluciones para regenerar la seguridad de la empresa, detalló la SSC.

Las autoridades mencionan que los cibercriminales piden realizar un pago para tener acceso a los datos codificados y sistemas informáticos comprometidos.

Como ya es conocido el método de pago que exigen los atacantes es por medio de criptomonedas, una vez realizado el pago envían la llave para poder restaurar los archivos encriptados.

Además, realizan la amenaza de que ante cualquier intento de descifrar archivos por medio de algún método que no se trate de su llave, esto puede desencadenar una filtración de datos confidenciales en la red o la venta de la información que se encuentra encriptada.

Recomendaciones

• Utilizar un software antimalware u otras herramientas de seguridad capaces de detectar y bloquear variantes conocidas de ransomware.

• Supervisar el tráfico de red y buscar indicadores de compromiso, como patrones de tráfico de red inusuales o comunicación con servidores de comando y control conocidos.

• Bloquear los indicadores de compromisos (IOC) mostrados, en los dispositivos de seguridad de su infraestructura.

• Mantener una metodología exacta para realizar copias de seguridad de los activos de información de mayor criticidad.

• Realizar supervisiones y evaluaciones de seguridad periódicas para identificar las vulnerabilidades de la red y del sistema.

• Capacitar a los empleados sobre prácticas de seguridad cibernética, incluida la identificación y el informe de correos electrónicos sospechosos u otras amenazas.

• Implementar un plan sólido de respaldo y recuperación para garantizar que la organización tenga una copia de sus datos y pueda restaurarlos en caso de un ataque.

En Alestra nos hemos adelantado y hemos realizado despliegue de indicadores de compromiso identificados para este ransomware Rhysida.

IOCs

test.avaideas.com

ransom.win64.rhysida.sm

ransom.ps1.rhysida.sm

polytec.bmgroup.com

holland-s9a.stormix.site

1.avaideas.com

[email protected]

ziegel-eder.de

unitedtractors.com

tyconz.com

ipapi.com

https://ipapi.com/json/

a864282fea5a536510ae86c77ce46f7827687783628e4f2ceb5bf2c41b8cd3c6

6903b00a15eff9b494947896f222bd5b093a63aa1f340815823645fd57bd61de

3bc0340007f3a9831cb35766f2eb42de81d13aeb99b3a8c07dee0bb8b000cb96

2a3942d213548573af8cb07c13547c0d52d1c3d72365276d6623b3951bd6d1b2

250e81eeb4df4649ccb13e271ae3f80d44995b2f8ffca7a2c5e1c738546c2ab1

eda3a5b8ec86dd5741786ed791d43698bb92a262

b07f6a5f61834a57304ad4d885bd37d8e1badba8

7abc07e7f56fc27130f84d1c7935a0961bd58cb9

5.226.141.196 5.255.103.7