Monti Ransomware

El grupo Ransomware Monti ha reaparecido después de par de meses. Esta vez se detectó nueva actividad maliciosa contra servidores VMware ESXi afectando a organizaciones gubernamentales y legales.

Monti tiene variantes tanto en Windows como en Linux, y ha llamado la atención de compañías de ciberseguridad e investigadores por su gran parecido al temible Ransomware Conti, si bien no es idéntico, este utiliza las mismas técnicas, tácticas y procedimientos para propagarse.

Una nueva variante surgió, esta impacta a sistemas operativos Linux (Ransom.Linux.MONTI.THGOCBC), mostrando diferencias notorias de sus predecesores. Aunque el código fuente está basado en el utilizado con Conti, esta nueva versión del Ransomware utiliza un encriptador diferente con comportamientos no identificados.

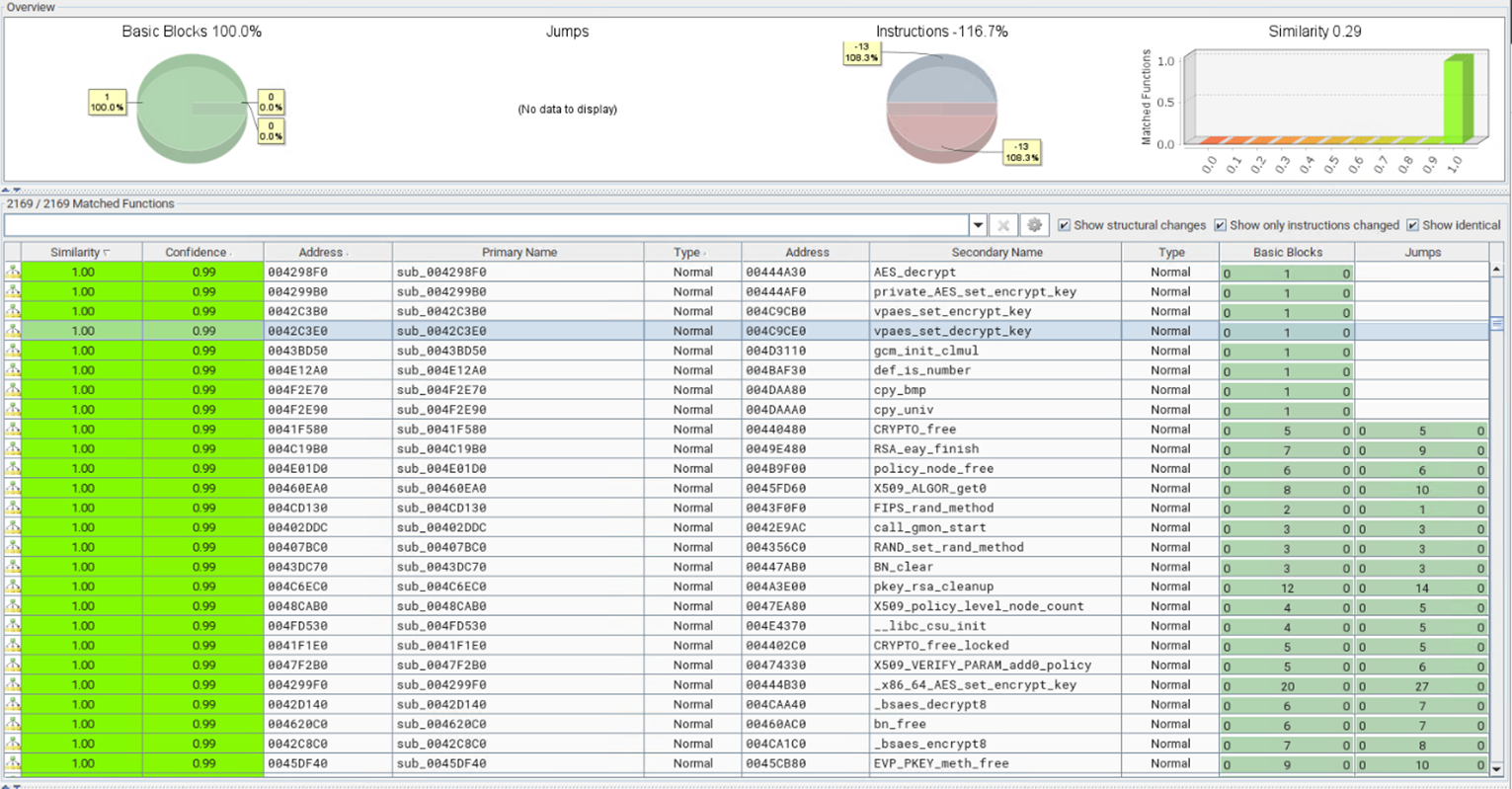

Trend Micro realizo una comparativa usando BinDiff, esta es una herramienta para comparar archivos de binarios, es utilizada para encontrar diferencias o similitudes en código.

Entre las variantes de Conti y Monti, los resultados arrojaron que solo muestran una coincidencia del 29%, en comparación con variantes anteriores que arrojaban un 99% de similitud.

Comparación entre las variantes anteriores y la nueva.

Analizando más a detalle la nueva variante de Monti, se logró recolectar la información respecto a los cambios:

- Se removieron los parámetros ‘--size’. ‘--log’ y ‘--vmlist’ y se añadió uno nuevo el cual es ‘- type=soft’. Este nuevo parámetro se utilizada para detener las máquinas virtuales del ESXi de una manera más sutil.

- Se añadio el parametro ‘--whitelist’ para dar la instrucción de omitir ciertas VMs del host.

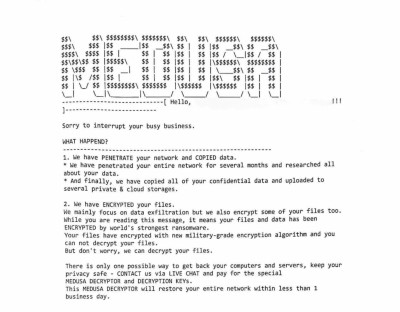

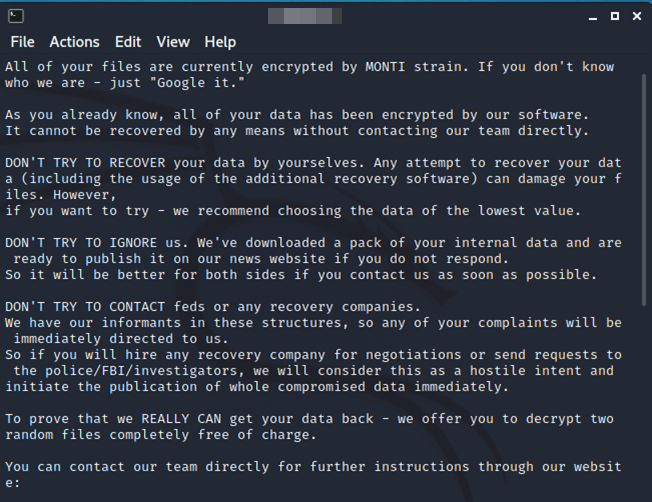

- Se modifican los archivos de ‘/etc/motd’ y ‘index.html’ para añadir la nota de rescate del Ransomware.

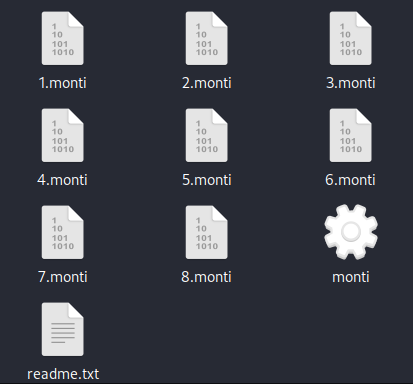

- Ahora agrega la firma de bytes "MONTI" junto con 256 bytes adicionales relacionados con la clave de cifrado de los archivos cifrados.

- Comprueba si el tamaño del archivo es inferior o superior a 261 bytes, cifra los archivos más pequeños y comprueba la presencia de la cadena "MONTI" en los más grandes. Si falta la cadena, cifra los archivos.

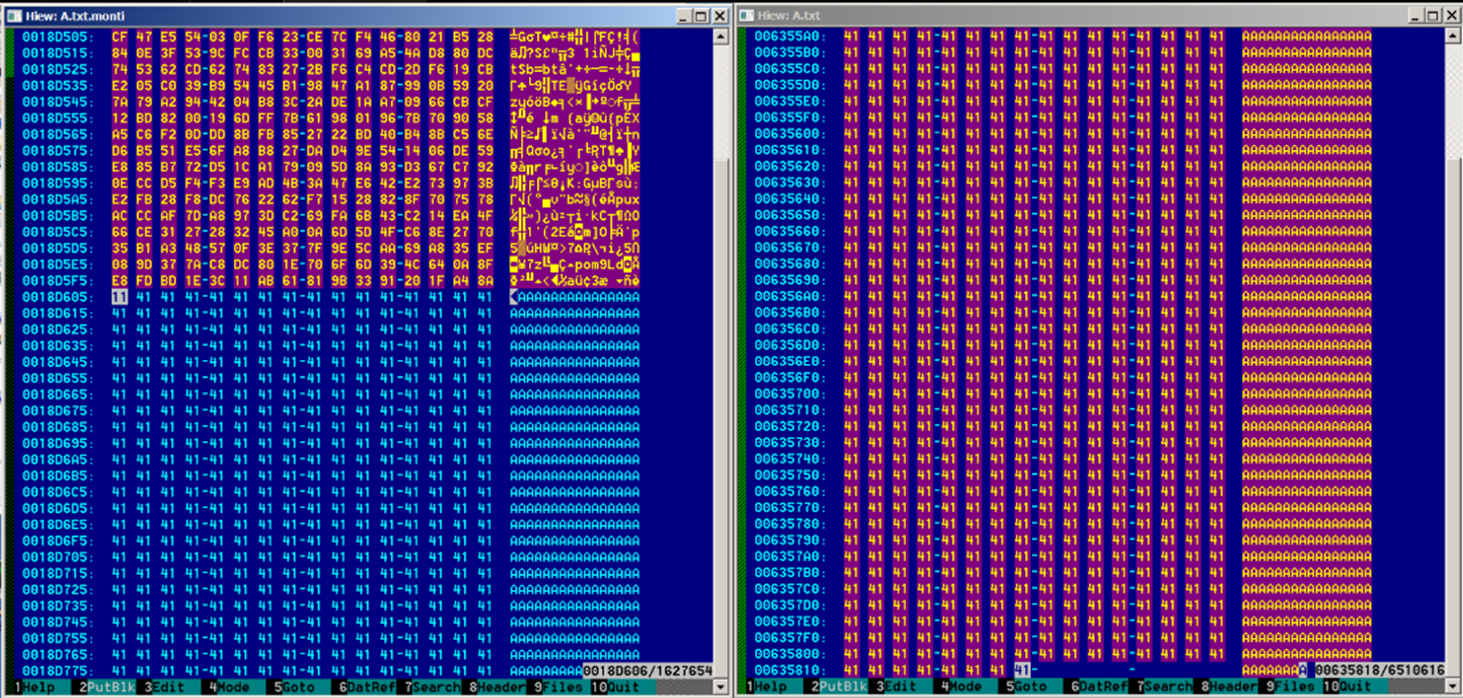

- La nueva variante utiliza el método de cifrado AES-256-CTR de la biblioteca OpenSSL, a diferencia de la variante anterior, que utilizaba Salsa20.

- Los archivos de tamaño entre 1,048 MB y 4,19 MB tendrán solo los primeros 100 000 bytes cifrados, mientras que los archivos de menos de 1,048 MB están totalmente cifrados.

- Los archivos que excedan el tamaño de 4,19 MB tendrán una parte de su contenido encriptado, calculado mediante una operación de Desplazamiento a la derecha.

Comparativa entre un archivo encriptado (Izquierda) y un archivo original (Derecha)

La nueva variante añade la extensión ”.MONIT“ a los archivos encriptados y genera un archivo de texto llamado ”readme.txt” en cada directorio.

Recomendaciones de Trend Micro.

- Implemente la autenticación multifactor (MFA) para impedir que los atacantes progresen horizontalmente dentro de una red y obtengan acceso a datos confidenciales.

- Cumpla con la pauta 3-2-1 cuando genere copias de seguridad para archivos cruciales. Esta directriz implica la creación de tres copias de seguridad en dos formatos de archivo distintos, con una copia almacenada en una ubicación separada. Este enfoque garantiza la redundancia y minimiza la posibilidad de pérdida de datos.

Indicadores de compromiso.

f1c0054bc76e8753d4331a881cdf9156dd8b812

a0c9dd3f3e3d0e2cd5d1da06b3aac019cdbc74ef

hxxp://monti5o7lvyrpyk26lqofnfvajtyqruwatlfaazgm3zskt3xiktudwid[.]onion

hxxp://mblogci3rudehaagbryjznltdp33ojwzkq6hn2pckvjq33rycmzczpid[.]onion

Referencias.

https://www.trendmicro.com/en_us/research/23/h/monti-ransomware-unleashes-a-new-encryptor-for-linux.html