IFX NETWORKS SUFRE ATAQUE DE RANSOMWARE

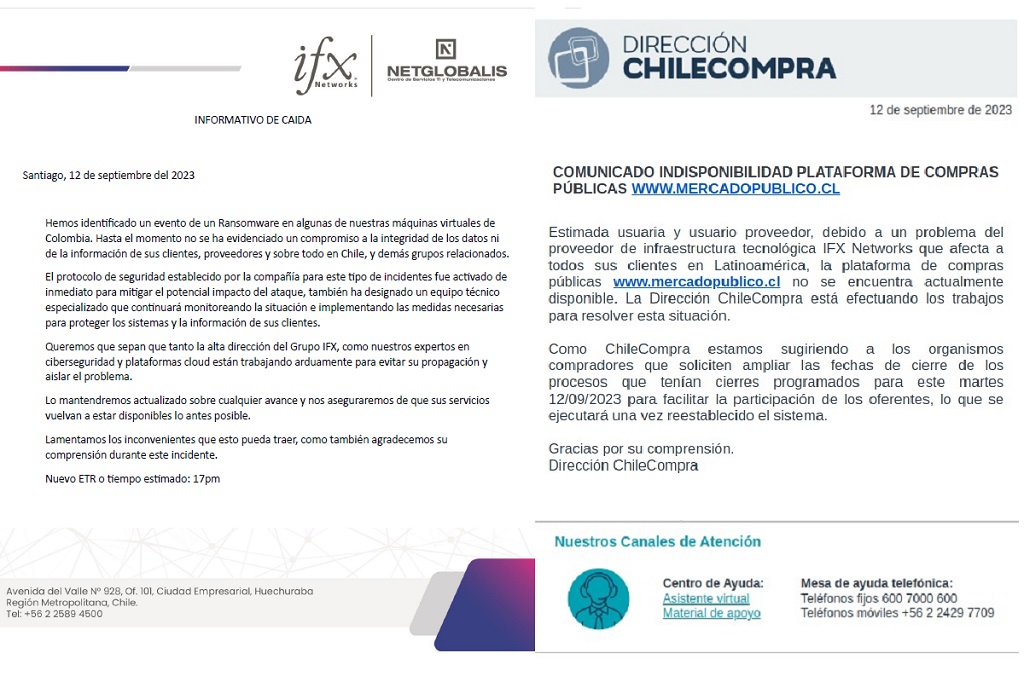

UIFX Networks informó que algunas de sus máquinas virtuales de Colombia habían sido afectadas por un ransomware, generando impacto incluso en algunos de sus clientes en Chile.

Chilecompra emitió un comunicado informando que “debido a un problema del proveedor de infraestructura tecnológica IFX Networks que afecta a todos sus clientes en Latinoamérica, la plataforma de compras públicas www.mercadopublico.cl, no se encuentra actualmente disponible”.

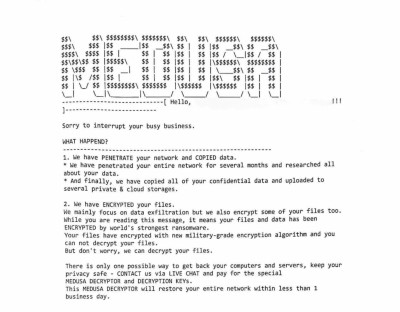

RansomHouse es a quien se le atribuye este ataque, Uno de sus ataques más difundido fue la extracción de 2.1 TB de datos de ocho municipalidades la ciudad de Florencia, Italia.

Ransomhouse tiene un sitio web anónimo al que solo se accede con un navegador que soporta la red Tor. Estos sitios web usan el dominio .onion y muchos de los sitios que permanecen allí se les ha calificado como parte de la Dark Web.

Una vez publican la información de la empresa atacada ponen a consideración la evidencia de su ataque y publican una parte de los datos extraídos con la esperanza de iniciar las negociaciones.

Recomendaciones

• Implemente un plan de recuperación que mantenga y conserve múltiples copias de datos confidenciales o de propiedad y servidores en una ubicación segura, segmentada y separada físicamente (es decir, disco duro, dispositivo de almacenamiento o la nube).

• Implemente la segmentación de la red y mantenga copias de seguridad fuera de línea de los datos para garantizar una interrupción limitada de la organización.

• Realice copias de seguridad de los datos con regularidad y proteja con contraseña las copias de seguridad almacenadas sin conexión.

• Mantenga actualizado todos los sistemas operativos, y software.

• Instale, actualice periódicamente y habilite la detección en tiempo real del software antivirus en todos los hosts.

• Desactive los puertos no utilizados.

• Deshabilite las actividades y permisos de línea de comandos y scripting.

Compartimos indicadores de compromiso que ayudan a robustecer la seguridad, estos indicadores han sido identificados que están relacionados con este incidente de seguridad.

| IOCs |

| 15d466e845013e1a8ffc15d12fe0bcf7 |

| 664602818438c6a2d813840977f94a92 |

| 7b945a538ec500891436cfdbdce5269e9cac04cc |

| 883d4c52049627edecf590be9a2b16c072a9e640 |

| 0fa0f352bf36ba78ea9f14e8650186b2fefbe4c364ba1e578462fe15d1a278bc |

| b0844458aaa2eaf3e0d70a5ce41fc2540b7e46bdc402c798dbdfe12b59ab32c3 |

| 2726cd6796774521d03a5f949e10707424800882955686c886d944d2b2a61e0 |

| 0c8c27f06a0acb976b8f12ff6749497d4ce1f7a98c2a161b0a9eb956e6955362 |

| 79[.]132[.]135[.]198 |

| 141[.]255[.]162[.]218 |

| 144[.]217[.]86[.]109 |

| 148[.]113[.]136[.]10 |

| 45[.]9[.]148[.]209 |

| 51[.]222[.]86[.]79 |

| 192[.]35[.]177[.]64 |

| 109[.]238[.]11[.]157 |

| hxxp://silentlegion[.]duckdns[.]org/gate/update[.]php |

| hxxp://silentlegion[.]duckdns[.]org/gate/connection[.]php |

| hxxp://silentlegion[.]duckdns[.]org/gate/config[.]php |

| 185.194.57.83 |

| 4ee21b5fd8597e494ae9510f440a1d5bbcdb01bc653226e938df4610ee691f3a |

| 03e8b29ad5055f1dda1b0e9353dc2c1421974eb3d0a115d0bb35c7d76f50de20 |

| b0844458aaa2eaf3e0d70a5ce41fc2540b7e46bdc402c798dbdfe12b59ab32c3 |

| 104.168.132.128.nip.io |

| http://zohlm7ahjwegcedoz7lrdrti7bvpofymcayotp744qhx6gjmxbuo2yid.onion/ |

| zohlm7ahjwegcedoz7lrdrti7bvpofymcayotp744qhx6gjmxbuo2yid.onion |

| 518544e56e8ccee401ffa1b0a01a10ce23e49ec21ec441c6c7c3951b01c1b19c |

| 5BA74A5693F4810A8EB9B9EEB1D69D943CF5BBC46F319A32802C23C7654194B0 |

| 20110FF550A2290C5992A5BB6BB44056 |

| 3D2B088A397E9C7E9AD130E178F885FEEBD9688B |

| e142f4e8eb3fb4323fb377138f53db66e3e6ec9e82930f4b23dd91a5f7bd45d0 |

| 5d0f447f4ccc89d7d79c0565372195240cdfa25f |

| C6BD5B8E14551EB899BBE4DECB6942581D28B2A42B159146BBC28316E6E14A64 |

| 9769c181ecef69544bbb2f974b8c0e10 |

| 518544E56E8CCEE401FFA1B0A01A10CE23E49EC21EC441C6C7C3951B01C1B19C |

| AFDDEC37CDC1D196A1136E2252E925C0DCFE587963069D78775E0F174AE9CFE3 |

| wlaexfpxrs[.]org |

| admlogs25[.]xyz |

| admlog2[.]xyz |

| dnm777[.]xyz |

| serverlogs37[.]xyz |

| 9f1a.exe |

| d6ff.exe |

| dexblog[.]xyz |

| blogstat355[.]xyz |

| blogstatserv25[.]xyz |

| hxxp[:]//dexblog45[.]xyz/statweb255/ |

| hxxp[:]//sentrex219[.]xyz/777/mtx5sfN.exe |

| hxxp[:]//sentrex219[.]xyz/777/skx2auB.exe |

| 45.131.66[.]120 |

| 45.89.125[.]136 |

| 8A26.exe |

| 8B7F.exe |

| 9769C181ECEF69544BBB2F974B8C0E10 |

| 5D0F447F4CCC89D7D79C0565372195240CDFA25F |

| E142F4E8EB3FB4323FB377138F53DB66E3E6EC9E82930F4B23DD91A5F7BD45D0 |